Cours

Utilisateurs et groupes sous Windows 10 en mode workgroup

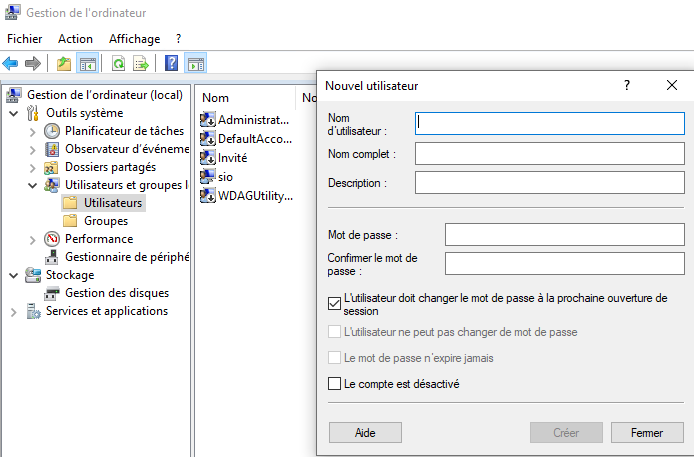

- Pour créer les utilisateurs et gérer les groupes sous Windows « workgroup »,

- Pour activer un compte administrateur (mais ce n’est pas recommandé),

- Pour intégrer un utilisateur dans un groupe local, Administrateurs, administrateurs hyper-v, Utilisateurs à distance !

Depuis la gestion de l’ordinateur :

(clic droit sur touche Windows, ou sur le poste de travail)

RSAT ou les outils de gestion de serveur à distance

Depuis la Maj de Windows 10, les outils d’administration « RSAT » qui permettent de gérer depuis un client Windows des serveurs, sont maintenant intégrés et ne sont plus à télécharger; ce sont des fonctionnalités à activer .

Chercher « Gérer les fonctionnalités facultatives » dans Paramètres et cliquez sur « Ajouter une fonctionnalité » pour afficher la liste des outils RSAT disponibles.

Cisco-Sx 300 – SSH

Créer un compte dans System user accounts

Aller dans Security – TCP/UDP services et activer SSH

Connecter vous avec putty

Le pdf avec les copies d’écrans

PfSense- Redondance CARP sur Hyper-V

On trouve beaucoup de tutos sur le net, mais la redondance sur hyper-v avec carp demande quelques ajustements :

Pour mettre en place le load balcing avec CARP, on commence par créer deux pfsenses (avec des noms différents, c’est mieux). On leur met des IP sur le même réseau via leur interface LAN.

Poursuivre la lectureVirtualisation imbriquée

La virtualisation imbriquée est une fonctionnalité qui vous permet d’exécuter un autre hyperviseur à l’intérieur d’une machine virtuelle (VM).

Par exemple, on peut faire tourner hyper-v sous vmware wk ou esx, ou hyper-v sous hyper-v ou encore virtual box dans hyper-v

Poursuivre la lectureIP V6

Ou en est-on en 2019 https://lafibre.info/ipv6/ipv6-barometre-2019/

Intro

Si vous êtes sur ce site, vous faites du réseau et vous avez les bases en adressage IPV4. Sinon vous pouvez toujours vous rendre ici.

Vous savez donc aussi qu’il n’y a plus d’adresses IPV4 et que nous passons -lentement- à IP V6, un protocole né dans les années 80 !

Le problème du passage fut la compatibilité des matériels actifs, des STA (PC et SE, périphériques et autres outils connectés), mais aujourd’hui la plupart des matériels sont compatibles.

Reste l’infrastructure en place en V4, mais rien n’empêche un passage progressif. Les habitudes aussi sont un frein car personne ne veut taper un ping en V6, mais personne ne voit que cette pratique n’a plus de raison d’être en V6. Et pour ça il faut des compétences et ce n’est pas vraiment le cas encore.

Afin de vous familiariser avec ce concept, nous allons voir 3 points principaux :

L’adressage, le protocole et les mécanismes de gestion.

Pour des informations plus détaillées

Adressage

L’adresse est un élément essentiel dans un réseau de communication. L’adresse se doit d’être unique. Elle identifie un nœud dans le réseau. Dans le cas de l’Internet, elle a une fonction supplémentaire, elle sert à le localiser. La localisation est utilisée pour décider de la remise directe ou de la recherche d’un intermédiaire qui saura délivrer les datagrammes, selon le principe du routage en « saut par saut ». En fait, elle ne varie qu’en cas de changement de prestataire IP ou de réorganisation de site.

L’usage de divers masques de taille «élastique» permet

- d’une part, une certaine souplesse dans la définition et l’attribution des préfixes, une optimisation de l’espace d’adressage limitant le gaspillage des larges portions d’adresses, comparativement à IPv4;

- et d’autre part, une optimisation du routage en facilitant sa hiérarchisation: les équipements des opérateurs de coeur de l’internet prennent leur décision de routage sur des préfixes courts, les «grandes directions». Les équipements de routage des opérateurs de distribution, en périphérie du réseau, routent sur des préfixes plus longs, ce qui a pour effet de contenir la taille des tables de routage de cœur du réseau dans des proportions raisonnables.

Durée de vie d’une adresse

IPv6 généralisant le plan d’adressage CIDR, les préfixes restent dans tous les cas la propriété des opérateurs. Il ne peuvent plus être attribués « à vie » aux équipements. Les adresses IPv6 sont donc « prêtées » aux interfaces des équipements. L’attribution d’une adresse globale à une interface

est faite temporairement. La durée du prêt est de 30 jours par défaut, mais modifiable bien sur. Une adresse de lien local a une durée de vie illimitée par contre.

Ecriture

Une adresse IPv6, écriture hexadécimale est longue de 128 bits, soit 16 octets,

- 00100000 00000001 00001101 10111000 00000000 00000000 00000000 00000000 00000000 00001000 00001000 00000000 00100000 00001100 01000001 01111010

S’écrit en hexadécimal sous la forme suivante :

- 20 01 0d b8 00 00 00 00 00 08 08 00 20 0C 41 7A

SCTP

Le SCTP (Stream control transmission protocol) est un protocole de transport fiable de la suite des protocoles Internet permettant la transmission de messages de télécommunication à travers des réseaux IP. Il réunit plusieurs caractéristiques des protocoles TCP (orienté connexion) et UDP (sans connexion) servant également au transfert des données, et comprend notamment des mécanismes de gestion des congestions (Congestion Control) et d’amélioration de la tolérance aux erreurs lors de l’envoi des paquets. Grâce à sa grande flexibilité, le SCTP est également utilisé dans d’autres applications par exemple pour la gestion et l’administration de pools de serveurs mais il est également utilisé pour les données WebRTC.

A lire https://www.ionos.fr/digitalguide/serveur/know-how/sctp/

et http://igm.univ-mlv.fr/~dr/XPOSE2010/Stream_Control_Transport_Protocol_(SCTP)/conception.html#sctp

Docker -Windows 1er pas

Pourquoi ?

Le problème des VM est qu’elles occupent plus d’espace que nécessaire. Prenons l’exemple d’un serveur d’application. Il contient l’application et un système d’exploitation dédié. Ce dernier consomme de l’espace de stockage, de la mémoire, des cycles de CPU et d’autres ressources matérielles. ON ce retrouve vite avec des hôtes devant faire tourner un grand nombre de VM, chacune d’entre elles exécutant le même système d’exploitation.

Poursuivre la lecture